En iyi mutabakat mekanizması her zaman kullanıcı ihtiyaçlarına uygun olandır.

Konuşmacı: Uchiha Madara

DÜZENLEME: Puflar

Kaynak:Deschool

Bu makale DeSchool'un web3 üniversite kursunun üçüncü dersinin çalışma notlarıdır ve öğretim üyesi Uchiha Madara'dır. İçeriği çok kuru ve su ile karışmamış, toplayıp yavaş yavaş sindirmeniz tavsiye edilir. Ayrıca bu makalede, anlaşılmasını kolaylaştırmak için ders içeriğine bağlı olarak bazı değişiklikler ve eklemeler yapılmıştır.

Makalenin ana içeriği şunları içerir:

Mutabakat Algoritmasına Giriş

Mutabakat algoritmalarının sınıflandırılması

Fikir birliği algoritmalarının ayrıntılı açıklaması (PoW, PoS, PoH, PoA, PBFT, vb.)

01 Mutabakat Mekanizmasına Giriş

Blok zincirinin iletişiminde ve öğreniminde, "mutabakat algoritması" çok sık bahsedilen bir kelimedir. Tam olarak mutabakat algoritmasının varlığından dolayı blok zincirinin güvenilirliği garanti edilebilir.

**1. Neden bir mutabakat mekanizmasına ihtiyacımız var? **

Sözde konsensüs, birden fazla kişinin bir anlaşmaya varması anlamına gelir. Hayatlarımız mutabakat mekanizmalarıyla doludur, örneğin, bir şirketin hissedarlarının bir karar vermek için toplu olarak görüşmeleri gerekir ve A Tarafı ile B Tarafının bir sözleşme imzalamak için oturup müzakere etmesi gerekir. Bu süreç bir fikir birliğine varma sürecidir.

Blockchain sisteminde her düğümün yapması gereken, kendi defterini diğer düğümlerin defterleriyle uyumlu hale getirmektir. Geleneksel bir merkezileştirilmiş senaryodaysa, bu pek sorun olmaz çünkü ana kitaplık olarak adlandırılan merkezi bir sunucu vardır ve diğer bağımlı kitaplıklar ana kitaplıkla hizalanabilir.

Ancak merkezi olmayan yönetimde patron yoktur, peki kararlar nasıl alınmalıdır? Şu anda, fikir birliğini sağlamak için bir dizi algoritmaya ihtiyaç vardır. Bu, bu makalenin hakkında konuşacağı şey - fikir birliği mekanizması.

**2. Fikir birliği mekanizması nedir? **

Mutabakat Mekanizması (Mutabakat Mekanizması), özel node'ların oylanması ile işlemlerin doğrulanması ve onaylanmasını kısa sürede tamamlar; bir işlem için ilgisiz birkaç node'un mutabakata varabilmesi durumunda tüm ağın var olduğunu düşünebiliriz. bu konuda da fikir birliği.

Fikir birliği (Mutabakat) ve tutarlılık (Tutarlılık) birçok uygulama senaryosunda yaklaşık olarak eşdeğer olarak kabul edilse de, anlamlarında ince farklar vardır: Konsensüs araştırması, mutabakata ulaşan dağıtılmış düğümlerin süreci ve algoritmasına odaklanırken, Tutarlılık araştırması kararlı olana odaklanır. Düğüm konsensüs sürecinde nihayet ulaşılan durum; ek olarak, geleneksel dağıtılmış konsensüs araştırmalarının çoğu Bizans hata toleransı sorununu dikkate almaz, yani kötü niyetli olarak verileri kurcalayan veya sahtesini yapan Bizans düğümlerinin olmadığı varsayılır. Sonuçta, tamamen açık ve şeffaf bir blockchain ağında, tüm düğümlerin kötülük yapmayacağının garantisi yoktur.

**3. Mutabakat mekanizması hangi sorunları çözebilir? **

Mutabakat mekanizması, dağıtık sistemdeki güven sorununu çözebilir ve düğümler arasında veri tutarlılığını ve güvenliğini sağlayabilir. Geleneksel bir dağıtılmış sistemde, düğümler arasında bir güven mekanizması olmadığından, kötü amaçlı düğümlerin saldırılarına ve kurcalamasına karşı savunmasızdır, bu da sistemin çökmesine veya verinin kurcalanmasına neden olur. Ayrıca, blockchain şifreleme teknolojisinin ortaya çıkmasından önce, şifrelenmiş dijital para birimi, diğer varlıklar gibi, sonsuz sayıda kopyalanabilirdi.Merkezi bir aracı kurum olmadan, insanların bir miktar dijital paranın harcanıp harcanmadığını doğrulamasının hiçbir yolu yoktu.

Basitçe ifade etmek gerekirse, mutabakat mekanizması iki sorunu etkili bir şekilde çözebilir: çifte harcama sorunu (bir miktar para iki kez harcanır) ve Bizans genel sorunu (verileri kurcalayan kötü amaçlı düğümler).

4. Çift harcama saldırısı

** **

Mutabakat mekanizması, çift harcama saldırısını bir dereceye kadar çözebilir: yani, "çift harcama" olarak da adlandırılan bir miktar para iki veya ikiden fazla harcanır. Kedi-fare oyununda Xiao Lizi, sahte çek yaparak çifte harcama davranışında bulundu.Çekin doğrulanması zaman aldığı için, aynı çekin bilgisini bu süre farkı içinde birçok kez eşya satın almak için kullandı.

Hepimizin bildiği gibi, blockchain düğümleri her zaman en uzun zinciri doğru olarak kabul eder ve çalışmaya ve onu genişletmeye devam eder. İki düğüm aynı anda yeni bir bloğun farklı sürümlerini yayınlarsa, çalışma ilk alınan bloğa göre yapılır, ancak ikincisinin en uzun zincir olması durumunda diğer zincir de korunur. Bir sonraki çalışma kanıtı bulunana ve zincirlerden birinin daha uzun olduğu ortaya çıkana kadar bekleyin, ardından diğer dal zincirinde çalışan düğümler kamp değiştirecektir.

Çifte harcama nasıl sağlanır? İki duruma ayrılmıştır:

**(1) Onaydan önce çift harcama. **Sıfır onaylı işlemler sonunda blok zincirine yazılmamış olabilir. Tutar küçük değilse, en azından onay bekleyerek bu tür çifte harcamalardan kaçınmak en iyisidir.

**(2) Onaydan sonra çift harcama. **Bu, uygulamak için bilgi işlem gücünün %50'sinden fazlasının kontrol edilmesini gerektirir. Yani, küçük bir çatala benzer, bir mağaza için işlemleri yetim bloklara koyar. Onaydan sonra bu tür bir çifte harcamayı uygulamak zordur, ancak bu yalnızca teorik olarak mümkündür.

** En yaygın üç çift harcama saldırısı vardır: %51 saldırısı, yarış saldırısı ve Finney saldırısı. **

%51 saldırısı: %51 saldırısı, bir kişi veya grubun blok zincirinin karma gücünün %51'inin kontrolünü ele geçirmesidir, bu da projenin bazı yönlerini kontrol etme yeteneğine sahip oldukları anlamına gelir. Bitcoin gibi bir çalışma kanıtı blok zincirinde bu, ağın madencilik gücünün kontrolünü ele geçirerek elde edilebilir. Öte yandan Cardano gibi bir proof-of-stake blok zinciri için bu, stake edilen tokenlerin %51'ini kontrol ederek elde edilebilir.

Yarış Saldırısı: Bir kullanıcı aynı anda iki satıcıya (veya satıcıya ve kullanıcıya) iki işlem gönderir. Bu nedenle, saldırgan iki takım mal alır veya malları alır ve orijinal işlem maliyetini geri alır.

Finney saldırısı: Bir madenci, parayı kendi adresine transfer eden işlemleri içeren bir blok veya blok serisi çıkarır. Madenciliği yapılan bloklar yayınlanmaz ancak madenci tüccara para aktarırken tutulur. Tüccar daha sonra madenci kazdığı bloğu yayınlamadan önce madencinin parasını ödediği malları serbest bırakır. Madenciler daha sonra kazılan blokları yayınlar, bu da tüccara yapılan transferi siler ve tüccarın cebinden ödemesine izin verir.

Klasik çift çiçek saldırısı vakası:

Saldırgan 2018 yılında BTG ağındaki işlem gücünün %51'inden fazlasını kontrol ediyordu. İşlem gücünü kontrol ettiği dönemde borsadaki cüzdanına belli bir miktar BTG gönderdi. Bu şubeye A şubesi adı verildi. Aynı zamanda, bu BTG'leri sizin kontrol ettiğiniz başka bir cüzdana gönderin ve bu şubeye şube B adı verilir. A şubesindeki işlem onaylandıktan sonra saldırgan nakit almak için BTG'yi hemen satar. Akabinde, saldırgan B şubesinde madencilik yapar. İşlem gücünün %51'inden fazlasını kontrol ettiği için, B şubesinin uzunluğu kısa sürede A şubesinin uzunluğunu geçer ve B şubesi ana zincir haline gelir. önceki durumu geri yüklemek için geri alındı. Saldırganın daha önce nakitle takas ettiği BTG kendi eline geçmiştir ve bu BTG'ler takasın kaybıdır. Bu şekilde, bilgisayar gücü kontrolünün %50'den fazlasına güvenen saldırgan, aynı kripto para biriminin "çifte harcamasını" gerçekleştirdi.

5. Bizans başarısızlıkları

** **

Bizans Generalleri Sorunu, Leslie Lamport tarafından 1980'lerde ortaya atılan varsayımsal bir sorundur. Bizans, Doğu Roma İmparatorluğu'nun başkentiydi.O zamanlar Bizans Roma İmparatorluğu'nun geniş toprakları nedeniyle, her ordunun garnizonları birbirinden uzaktı ve generaller, yalnızca haberciler aracılığıyla mesaj iletebiliyorlardı. Savaş durumunda, generaller birleşik bir eylem planı geliştirmelidir.

Ancak bu generaller arasında, birleşik eylem planının oluşturulmasını ve yayılmasını etkileyerek sadık generallerin tutarlı eylem planını baltalamayı uman hainler de var. Bu nedenle, tüm sadık generallerin anlaşabilmesi için generallerin önceden belirlenmiş bir yöntem anlaşması olması gerekir. Ve bir avuç hain, sadık generallere yanlış planlar yaptıramaz. Yani Bizans generallerinin sorununun özü, hainlerle güvenin olmadığı bir ortamda generallerin savaş planı üzerinde uzlaşmasını sağlamanın bir yolunu bulmaktır.

Dağıtık sistemlerde, özellikle blockchain ağ ortamında, Bizans genel ortamına da benzer, normal sunucular (sadık Bizans generallerine benzer), hatalı sunucular ve sabotajcı sunucular (hain Bizans generaline benzer) vardır. Mutabakat algoritmasının özü, normal düğümler arasında ağın durumu hakkında bir fikir birliği oluşturmaktır. Sadece 3 düğüm varsa, Bizans generalleri problemi çözülemez.Düğümlerde x problem düğümü olduğunda ve toplam puanlar 3x+1'den küçük olduğunda, Bizans generalleri probleminin çözümü yoktur.

Bitcoin'in ortaya çıkışı bu sorunu kolayca çözer, bilgi aktarımına maliyet ekler, bilgi aktarım hızını düşürür ve belirli bir süre içinde yalnızca bir generalin bilgi yayınlayabilmesi için rastgele bir öğe ekler. Bir mesajı yayınlayan ilk general, geçerli bir hash bulan ilk bilgisayardır ve diğer generaller bu geçerli hash'i ve ona bağlı bilgileri alıp doğruladıkları sürece, bunları yalnızca defterin yeni bilgi kopyasıyla güncelleyebilirler, ve ardından hash değerini yeniden hesaplayın. Efektif hash değerini hesaplayan bir sonraki general, güncellenmiş bilgilerini efektif hash değerine ekleyip herkese yayınlayabilir. Hash hesaplama yarışı daha sonra yeni bir başlangıç noktasından yeniden başlar. Ağ bilgilerinin sürekli senkronizasyonu nedeniyle, ağdaki tüm bilgisayarlar defterin aynı sürümünü kullanır.

02 Mutabakat Algoritmalarının Sınıflandırılması

1. Mutabakat Mekanizmasının Tarihçesi

1980'lerde ve 1990'larda bilgisayarlar ve ağlar popüler hale geldiğinde, birden fazla kullanıcının depoladıkları bilgilere erişebilmesi için paylaşılan veritabanları ortaya çıktı. Çoğu, kullanıcıların farklı sitelerden erişebileceği merkezi bir veritabanına sahiptir. Bu kurulum, yöneticilerin kullanıcı izinleri verdiği ve veri bütünlüğünü koruduğu merkezi bir ağa dönüşür.

Bu paylaşılan veritabanları, bilgileri kaydettikleri ve farklı konumlardaki birçok kullanıcı tarafından erişim için ağa bağlı oldukları için dağıtılmış defterler olarak bilinirler. Ele alınması gereken en önemli konulardan biri, kötü amaçlı olsun ya da olmasın, verilerin kurcalanmasının ve yetkisiz erişimin önlenmesidir. Verilerin değişmediğinden emin olmak için dağıtılmış veritabanı yönetimini otomatikleştirmenin bir yolu gereklidir.

Bu ihtiyaç, ağdaki programların veri tabanının durumu üzerinde anlaşmak için kriptografi kullandığı dağıtılmış otonom mutabakatın yaratılmasına yol açmıştır. Protokol, daha sonra ağ üzerinde çalışan bir program tarafından doğrulanan uzun bir alfasayısal sayı dizisi (karma) oluşturmak için bir kriptografik algoritma kullanılarak ulaşılmak üzere tasarlanmıştır. Karma, yalnızca karma algoritmaya beslenen bilgi değiştiğinde değişir, bu nedenle programlar, eşleştiklerinden emin olmak için karmaları karşılaştıracak şekilde tasarlanmıştır.

Ağ üzerinde çalışan her program eşleşen bir hash dizesi oluşturduğunda, verilerin ağ genelinde fikir birliğine ulaştığı söylenir. Böylece, genellikle anonim Bitcoin yaratıcısı Satoshi Nakamoto'ya atıfta bulunan bir fikir birliği mekanizması oluşturuldu. Ancak, Satoshi Bitcoin'i ünlü yapan teknik incelemeyi yayınlamadan önce birçok kişi fikir birliği mekanizması üzerinde yıllarca çalıştı.

Moni Naor, Cynthia Dwork, Adam Beck, Nick Szabo ve diğerleri gibi veri ve bilgisayar bilimcileri, ağın mutabakat mekanizmalarının geliştirilmesi üzerinde çalıştı ve katkıda bulundu.

2 Mutabakat Algoritmalarının Sınıflandırılması

Farklı hata toleransı türlerine göre mutabakat algoritmaları iki kategoriye ayrılabilir: CFT mutabakat algoritması (Bizans dışı hata toleransı, yani kötü amaçlı düğümler dikkate alınmaz) ve BFT mutabakat algoritması (Bizans hata toleransı, ise, kötü amaçlı düğümler olarak kabul edilir) .

Byzantium'a tolerans gösterilip gösterilmeyeceği, algoritmanın düşük güvenilir ağlara uygulanıp uygulanamayacağını işaretler. Genel olarak konuşursak, bizans hataya dayanıklı algoritması public zincir ortamında kullanılmalıdır, ittifak zincirinde ise ittifakın katılımcıları arasındaki güven derecesine göre seçilebilir.Güven derecesi yüksekse herkes varsayılan olarak iyi niyetli bir düğümdür ve CFT algoritmasını (Bizans hatasına dayanıklı olmayan) kullanabilir.

**Ayrıca tutarlılık açısından iki kategoriye ayrılabilir: **olasılık konsensüs algoritması ve mutlak tutarlılık algoritması. Olasılığa dayalı konsensüs algoritması, farklı dağıtılmış düğümler arasında, düğümler arasındaki verilerin tutarlı olmasını sağlama olasılığının yüksek olduğu, ancak bazı düğümler arasındaki verilerin tutarsız olma olasılığının hala olduğu anlamına gelir. Örneğin, Proof of Work (PoW), Proof of Stake (PoS) ve Delegated Proof of Stake (DPoS) olasılıksal mutabakat algoritmalarıdır.

Mutlak tutarlılık algoritması, herhangi bir zamanda, farklı dağıtılmış düğümler arasındaki verilerin kesinlikle tutarlı kalacağı ve farklı düğümler arasında hiçbir veri tutarsızlığı olmayacağı anlamına gelir. Örneğin, PAXOS algoritması ve onun türetilmiş RAFT algoritması.

Aşağıda, hata toleransı türüne göre özel bir bölümleme ve giriş yer almaktadır.

3CFT Mutabakat Algoritması

Crash Fault Tolerance Bizans dışı hata: yüksek derecede düğüm güvenine sahip ağlar için uygundur. Paxos, Raft dahil.

4BFT Mutabakat Algoritması

Düğümün kötü niyetli Bizans hatalarına sahip olup olmadığını kontrol etmek, iş kanıtı (PoW), pay kanıtı (PoS), devredilen pay kanıtı (DPoS), yetki belgesi (PoA) vb. dahil olmak üzere merkezi olmayan bir yapıya yönelir.

03 Mutabakat Algoritmasının Ayrıntılı Açıklaması

Bunu görmek, bir favoriye tıklamak, bir ara vermek ve bu makalenin en zor kısmını kemirmeye devam etmek biraz yorucu mu? Sınırlı zamanı olan öğrenciler doğrudan üçüncü PoW algoritmasından başlayabilirler.

1Paxos Algoritması

** **

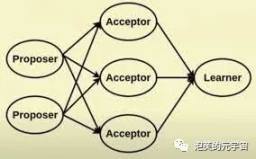

**Algoritma tanıtımı: **1990'da, Paxos algoritması, Lamport tarafından önerilen ve 2013 Turing Ödülü'nü kazanan mesaj geçişine dayalı dağıtılmış bir mutabakat algoritmasıdır. Paxos'un ortaya çıkışından bu yana, esas olarak dağıtılmış bir sistemde belirli bir değer üzerinde bir fikir birliğine nasıl ulaşılacağını çözerek, dağıtılmış mutabakat algoritmasını tekelleştirmeye devam etti. Paxos algoritmasının fikir birliği süreci, Teklif Veren'in çoğu Kabul Eden'in desteğini kazanmak için bir teklif ortaya koymasıdır.Bir teklif, desteğin yarısından fazlasını aldığında, nihai sonucu onay için tüm düğümlere gönderir.Bu süreçte, eğer Teklif Veren başarısız olursa, zaman aşımı mekanizmasını tetikleyerek çözülür.Her yeni teklif turunun Teklif Sahibi başarısız olursa, sistem asla bir fikir birliğine varamaz. Ancak bunun olasılığı son derece küçüktür.

İlk Basic Paxos protokolü karmaşıktı ve nispeten verimsizdi, bu nedenle daha sonra Paxos'un geliştirilmiş bir versiyonu önerildi. Örneğin: Hızlı Paxos, Multi-Paxos ve Bizans Paxos, vb.

**Kullanım örneği: **ZooKeeper

**Algoritma ilkesi: **Paxos algoritması, kesintilere ve arızalara izin veren, güvenilir mesaj teslimi gerektirmeyen ve mesaj kaybını, gecikmeyi, düzensizliği ve tekrarı tolere edebilen asenkron bir sistemde çalışır. 2f+1 hata toleransını sağlamak için çoğunluk (Majority) mekanizmasını kullanır, yani 2f+1 düğümlü bir sistem aynı anda en fazla f düğümün başarısız olmasına izin verir. (n-1)/2'den daha az başarısızlık olduğu sürece, Paxos fikir birliğine varır. Bu başarısızlıklar Bizans olamaz, aksi takdirde BFT kanıtı ihlal edilir. Bu nedenle, bu algoritmanın temeli, mesajların asla bozulmayacağını ve düğümlerin sistemi bozmak için işbirliği yapamayacağını varsaymaktır.

Paxos, bir düğümün "liderlik" durumuna sahip olduğu bir dizi müzakere turundan geçer. Lider çevrimiçi değilse, yeni lider seçilene veya eski lider aniden tekrar çevrimiçi olana kadar ilerleme duracaktır.

Paxos, sistemdeki rolleri Teklif Veren, Kabul Eden ve Öğrenen: Teklif Veren: Teklif olarak ayırır. Teklif bilgileri, teklif numarasını (Teklif Kimliği) ve önerilen değeri (Değer) içerir. Kabul Eden: Karar verme sürecine katılın ve Teklif Sahiplerinin tekliflerine yanıt verin. Teklif alındıktan sonra teklif kabul edilebilir.Teklif, Kabul Edenlerin çoğunluğu tarafından kabul edilirse, Teklifin onaylandığı söylenir. Öğrenci: Karar verme sürecine katılmayın, Teklif Verenlerden/Kabul Edenlerden üzerinde anlaşmaya varılan en son teklifi (Değer) öğrenin.

2. Sal Algoritması

**Algoritmaya giriş:**Raft (Replication and Fault Tolerant) algoritması, Paxos algoritma çiftinin basitleştirilmiş bir uygulamasıdır.Raft adı "Reliable, Replicated, Redundant, And Fault-Tolerant" Redundant, Fault Tolerant") kısaltmasından gelir. sal, log devamı ile Paxos üzerinden çok güzel sadeleştirmeler yapıyor. n adet düğümden oluşan bir sistemdeki düğümlerin yarısından fazlası normal çalıştığında sistemin tutarlılığını garanti eder. Doğrudan dağıtılmış tutarlılık probleminden türetilen Paxos algoritmasından farklı olarak, Raft algoritması çoklu kopya durum makinesi perspektifinden önerilmiştir ve çoklu kopya durum makinesinin günlük çoğaltmasını yönetmek için kullanılır. Örneğin, 5 düğümlü bir sistemde, 2 düğümün, düğüm kapalı kalma süresi, ağ bölümü ve mesaj gecikmesi gibi Bizans dışı hatalara sahip olmasına izin verilir.

Algoritma prensibi: Raft sisteminde Lider, Takipçi ve Aday olmak üzere üç rol vardır.Normal şartlarda sadece bir lider olacak ve diğerleri takipçi olacaktır. Ve tüm dış taleplerden lider sorumlu olacak, eğer liderin makinesi tarafından alınmazsa, talep lidere yönlendirilecektir. Genellikle lider, takipçilerine küme liderinin hala çalıştığını bildirmek için sabit bir zamanda bir kalp atışı (kalp atışı) mesajı gönderir. Her takipçi bir timeout mekanizması (timeout) tasarlayacaktır.Belirli bir süre boyunca (genellikle 150 ms veya 300 ms) kalp atışı alınmadığında sistem seçim durumuna girecektir.

Bu sırada küme yeni bir seçim dönemine (dönem) girer ve bir seçime başlar.Seçim başarılı olursa yeni lider göreve başlar.Aksi takdirde görev süresi sona ermiş sayılır ve yeni bir dönem başlar. ve bir sonraki seçim başlayacak.

Seçimler adaylar tarafından yapılır. Bu, adayların kendilerini aday göstermelerini ve liderin kalp atışları durduğunda ilk gelene ilk hizmet esasına göre diğer sunuculardan oy istemelerini gerektirir. Her sunucu, mevcut adayın lehinde veya aleyhinde seçim turu başına yalnızca bir oy kullanır. Oyların yarısından fazlasını alamazsanız, bir sonraki seçim turuna çıkarsınız. Kalan adaylar, ilk gelene ilk hizmet esasına göre kendilerini aday göstermeye devam ediyor. bir lider seçilene kadar.

**Raft algoritmasının avantajları: **İlk nokta basitliktir. Paxos'un Raft'tan daha karmaşık olduğu noktaları derinlemesine incelersek, Heidi Howard ve Richard Mortier, Paxos'un karmaşıklığının iki açıdan yansıtıldığını buldu. Birincisi, Raft günlükleri sıralı olarak işlerken, Paxos günlüklerin sıra dışı işlenmesine izin verir, ancak sonuç olarak ortaya çıkabilecek günlük boşluklarını doldurmak için ek bir protokol gerektirir. İkincisi, günlüğün Raft'taki tüm kopyaları aynı dizine, terime ve düzene sahipken, Paxos'ta bu terimler farklı olabilir.

İkinci nokta, Raft'ın verimli bir lider seçim algoritmasına sahip olmasıdır. Paxos makalesinde verilen seçim algoritması, sunucu kimliğinin boyutunu karşılaştırır.Birkaç düğüm aynı anda seçim için çalıştığında, daha büyük sunucu kimliğine sahip olan düğüm kazanır. Sorun şu ki, bu şekilde seçilen liderin bazı günlükleri yoksa, hemen yazma işlemini gerçekleştiremez ve önce diğer düğümlerden bazı günlükleri kopyalaması gerekir. Raft log her zaman çoğunluk loguna sahip düğümü seçebilir, bu nedenle logu yakalamaya gerek yoktur.Oyların bölünmesi nedeniyle bazen seçim yeniden denenecek olsa da, genellikle daha verimli bir seçim algoritmasıdır.

Paxos algoritması için bir sunucu loglarda çok geride, hatta birkaç gün geride olsa da bir noktada lider seçilirse bu belli bir süre bloke olmasına neden olacaktır. Raft algoritmasında logu geride olan bir node asla seçilmeyecektir.

3 Çalışma Kanıtı (PoW)

Algoritma Tanıtımı: İlk olarak istenmeyen e-postayla savaşmak için kullanılan bir bilgisayar teknolojisi. 2008'de Satoshi Nakamoto, "Bitcoin: A Peer-to-Peer Electronic Cash System" (Bitcoin: Eşler Arası Elektronik Nakit Sistemi) adlı Bitcoin teknik incelemesinde Bitcoin ve blockchain'i önerdi ve fikir birliğine katılmak için Matematiksel bulmacaları çözmek için Bitcoin'e uygulanan PoW algoritmasını yenilikçi bir şekilde tasarladı. Algoritmanın temel içeriği, blok karmasını karşılayan bir nonce değeri bulmak için hesaplama gücünü kullanmaktır. Bununla birlikte, insanlar bu mutabakat mekanizmasının sorunlarını, yani büyük enerji tüketimi ve bilgi işlem gücünün büyük maden havuzları tarafından kontrol edilmesinin yine de merkezileştirme sorunlarına yol açacağını çabucak keşfettiler.

Algoritma ilkesi: İş ispatı sisteminin ana özelliği, müşterinin bir sonuç elde etmek için bazı zor işler yapması gerekmesidir, ancak doğrulayıcı, müşterinin karşılık gelen işi yapıp yapmadığını sonuç aracılığıyla kolayca kontrol edebilir. . Bu şemanın temel bir özelliği asimetridir: iş talep eden için ılımlıdır ve doğrulayıcı için kolayca doğrulanabilir. Bilgisayarlar yerine insanlar tarafından çözülmesi kolay olacak şekilde tasarlanmış captcha'lardan farklıdır.

Proof of Work (PoW), hesaplama yoluyla sayısal bir Nonce bulur, böylece işlem verileri bir araya getirildikten sonra içeriğin hash değeri belirtilen üst sınırı karşılar. Düğüm başarılı bir şekilde tatmin edici bir hash değeri bulduktan sonra, paketlenmiş bloğu hemen tüm ağa yayınlayacak ve ağın düğümleri, yayınlanan paketlenmiş bloğu aldıktan hemen sonra bunu doğrulayacaktır.

Dezavantajlar: Yavaş hız; büyük enerji tüketimi, çevre için iyi değil; "ölçek ekonomilerine" karşı savunmasız.

Avantajları: 2009'dan beri kapsamlı bir şekilde test edilmiştir ve bugün hala yaygın olarak kullanılmaktadır.

4 Hisse Kanıtı (PoS)

Algoritma Tanıtımı: 2011'de Bitcointalk forumunda Quantum önerildi. Ağustos 2012'de PoS mutabakatına dayalı ilk blockchain projesi olan Peercoin doğdu.Peercoin, PoS algoritmasını uygulayan ilk uygulamadır. Peercoin'e olan ilgi, düğüm tarafından tutulan jeton sayısının ve tutma süresinin ürünü olan madeni para yaşıdır.Bir işlem başlatmak, belirli bir miktarda madeni para tüketir ve her 365 madeni para yaşı tüketildiğinde, yıllık %5 faiz oranı elde edilecektir.

Kullanıcılar: Ethereum(2.0), Conflux, Peercoin.

Algoritma ilkesi: Örneğin, bir kişi bir işlemde toplam 30 gün boyunca 100 Dotcoin tutarsa para birimi yaşı 3000'dir. Daha sonra bir PoS bloğu bulunur, para birimi yaşı 0'a sıfırlanır ve faiz 0.05*3000/365=0.41 coin olarak elde edilir. Konsensüs süreci sırasında, düğümler defter tutmayı tüketilen madeni para yaşı boyunca elde eder.Düğüm ne kadar çok madeni para tüketirse, defter tutma hakkını elde etme şansı o kadar artar. Algoritmanın belirlediği ana zincirin prensibi şudur: En çok para birimi tüketen zincir, sistemdeki doğru ve etkili zincirdir.

Avantajlar: Güçlü, pahalı madencilik ekipmanlarına gerek yok. Kaynak tüketimini azaltın ve saldırı olasılığını %51 azaltın.

Dezavantajlar: Zenginlerin kripto para biriktirmesine neden olarak Matthew etkisi oluşturarak kripto para enflasyonuna neden olabilir.

5 Tarih Kanıtı (PoH)

**Algoritma tanıtımı: **Geçmiş kanıtı, 2018'de kullanıma sunulan yüksek verimli bir blok zinciri olan Solana tarafından oluşturulmuştur. Geçmiş kanıtı, ağ katılımcılarının doğrulanabilir bir gecikme işlevi kullanarak zamanında bir fikir birliğine varmasını sağlar ve böylece "en uzun zincir kuralı.

PoH, ağın saatidir ve TowerBFT, kötü niyetli düğümlerin zaman parametrelerini yanıltmasını önlemekle görevli gözetleme kulesidir. Bir bloğa oy veren herhangi bir doğrulayıcı, bir sonraki bloğun üretilmesini beklemeli ve tekrar oylamadan önce "zamanın geçtiği" tarihin kanıtından onay almalıdır.

Solana, hash tabanlı zaman zincirini ve durumu zekice ayırır. Her bloğun hash'lerini birbirine bağlamak yerine, ağdaki doğrulayıcı, hash'in kendisini blokta hash'ler. Bu mekanizma PoH'dir. PoH, yüksek frekanslı Doğrulanabilir Gecikme İşlevi (VDF) kullanarak zaman içinde kriptografik olarak doğrulanabilir bir olay dizisi oluşturur. Temelde bu, PoH'nin diğer düğümlerden gelen mesajları beklemeden ağın zaman ve olayların sırası üzerinde anlaşmaya varmasına yardımcı olan bir kriptografik saat gibi olduğu anlamına gelir. Tarihsel olarak kanıtlanmış blok zinciri durum karmalarının sıralı çıktısı, doğrulanabilir bir olay dizisi verir.

**Kullanıcı:**Solana

Algoritma ilkesi: Lider, her imza verisi için bir zaman damgası oluşturur (kanıtlanacak işlem) ve işlemleri doğrudan sıralar, böylece PoS'ta zaman sıralaması sorununu ortadan kaldırır ve her garanti doğrulayıcı bağımsız olarak doğrulayabilir, bu da büyük ölçüde kısaltır doğrulama sırasında yeniden sıralama sorunu ve yalnızca işlem kanıtını doğrulaması gerekiyor.

Avantajlar: Düşük ücretler, işlem başına yalnızca yüzde bir kuruş, hızlı işlem hızı, iyi ölçeklenebilirlik,

**Eksileri: **Merkezileştirme endişeleri, Solana'nın şu anda ağında işlemleri doğrulayan 1200'den az doğrulayıcı var. Daha az merkezi olmayan uygulama: Genellikle Ethereum katili olarak anılır. Web sitesine göre, Ethereum'daki yaklaşık 3.000'e kıyasla Solana'da 350'den fazla Dapp oluşturuldu ve Defi'nin şu anda daha fazla geliştirme süresine ve yeniliğe ihtiyacı olduğu yer burası.

6 Yetki Belgesi (PoA)

Algoritma Tanıtımı: 2017 yılında Ethereum (ETH) ve Parity Technologies'in kurucu ortağı Gavin Wood tarafından önerildi. PoA mekanizması madencilik yapmaz ve Token gerektirmez. PoA tabanlı ikincil bir blockchain ağında, tüm işlemler ve bloklar doğrulayıcılar tarafından işlenir. PoA platformunun bakım maliyeti düşüktür, ancak PoA'da işlem ve doğrulama blok zincirinin doğrulayıcısı, güvenilirlik incelemesinden geçebilecek bir kişi olmalıdır. Bu nedenle, PoA doğrulayıcıları kendi itibarlarına büyük önem vermelidir. İtibar, PoA'da çok önemli bir varlıktır. Tipik olarak, doğrulayıcılar gerçek kimliklerini açıklar. Şu anda, bu mutabakat mekanizması tarafından oluşturulan blok zinciri teknolojisi, esas olarak belirgin endüstri özelliklerine sahip ittifak zincirlerine ve özel zincirlere uygulanmaktadır.

Kullanıcılar: PoA, Ethereum Kovantestnet, xDai, VeChain ve Walmart'ın lojistik zinciri.

Algoritma prensibi:

a. Yetkili bir onaylayıcı seçin;

b. Bir dizi doğrulayıcı, işlemleri kaydetmek ve blok ödülleri ile işlem ücretlerini almak için bloklar oluşturacaktır. PoA'da doğrulayıcı, tüm mutabakat mekanizmasının anahtarıdır ve doğrulayıcı, blok ödülleri karşılığında bu kimliği koyarak ağı garanti etme hakkını elde eder. Doğrulayıcı, süreç boyunca kötü niyetli davranırsa veya diğer doğrulayıcılarla işbirliği yaparsa, kötü niyetli aktörler zincir üstü yönetim yoluyla kaldırılabilir ve değiştirilebilir. Katılımcıları doğrulayıcıların kötü niyetli eylemlerinden korumak için ağ genelinde mevcut yasal dolandırıcılığa karşı önlemler uygulanır.

avantaj:

a. Daha az bilgi işlem gücü, madencilik gerektirmez, enerji tasarrufu ve çevre koruma gerektirir;

b Doğrulama hızlıdır ve daha hızlı işlemleri destekler;

c. Tüm ağın doğrulayıcıları birbirlerini denetler ve istedikleri zaman deneyimli doğrulayıcılara katılmak veya kalifiye olmayan doğrulayıcıları ortadan kaldırmak için oy kullanabilirler.

d. Hard fork'lar kanunla korunur ve her Doğrulayıcı yasal bir anlaşma imzalar.

eksiklik:

a. Kamu kimliği, mahremiyet ve anonimlik azaltılacak

b. Doğrulayıcılar, yasal olarak desteklenen merkezi otorite düğümleri olarak belirlenir

**7 Gecikmeli Çalışma Kanıtı (**Gecikmeli Çalışma Kanıtı, dPoW)

** **

**Algoritma tanıtımı:**DPoW'u açıklamadan önce PoB'nin ne olduğunu açıklamanız gerekir. PoB (Yakma Kanıtı), kişinin kendi elindeki jetonları yakarak ağın liderliğine kimin sahip olduğuna oy verme taahhüdü olan yanan kanıt mekanizması olarak adlandırılır. Yakılan jeton sayısı ne kadar yüksek olursa, ağ liderliğine ulaşma olasılığı o kadar yüksek olur.

dPoW tabanlı blok zincirinde, madenciler artık madencilik için jetonlarla ödüllendirilmiyor, ancak yakılabilen "odun" - yanan odun. Madenciler, nihayet hash algoritması aracılığıyla iş yüklerini kanıtlamak için kendi bilgi işlem güçlerini kullanırlar ve ardından takas edilemeyen karşılık gelen ahşabı elde ederler. Odun belli bir miktarda biriktiğinde odunu yakmak için yanan alana gidebilirsiniz.

Bir dizi algoritma tarafından hesaplandıktan sonra, daha fazla odun veya BP ya da bir grup BP yakan kişi, bir sonraki etkinlik segmentinde bir blok üretme hakkını elde edebilir ve başarılı bir blok ürettikten sonra bir ödül (Token) alabilir. Bir zaman diliminde çok sayıda odun yakan kişi olabileceğinden, sonraki zaman diliminde blok oluşma olasılığı kişinin yaktığı odun miktarı ile belirlenir. Ne kadar çok yanarsa, sonraki zaman diliminde blok üretme hakkını elde etme olasılığı o kadar yüksek olur.

Bu, bilgi işlem gücü ve madencilik hakları arasında bir denge sağlayabilir. Devasa bilgi işlem gücüne sahip madencilerin ve madencilik havuzlarının blok üreticisi olmaları gerekmez. Küçük madencilerin de bir yayı vardır, çok çalışıp belli bir miktarda odun biriktirdikleri sürece blok da üretebilirler. Garantili verimlilik, herkesin katılımı, katılımın en popüler yolu ademi merkeziyet kavramını garanti eder ve bilgi işlem gücüne sahip kuruluşların veya büyük para birimi sahiplerinin ağa hakim olmasını engeller.

**Kullanıcı:**Komodo

Algoritma ilkesi: dPoW sisteminde iki tür düğüm vardır: noter düğümleri ve normal düğümler. 64 noter düğümü, dPoW blok zincirinden ekli PoW blok zincirine noter onaylı bloklar eklemek için dPoW blok zincirinin paydaşları tarafından seçilir. Bir blok eklendiğinde, bloğun karması, 33 noter düğümü tarafından imzalanan Bitcoin işlemine eklenir ve Bitcoin blok zincirine hashlenmiş bir dPow blok kaydı oluşturur. Kayıt, ağdaki noter düğümlerinin çoğunluğu tarafından noter tarafından tasdik edilmiştir.

Noter düğümleri arasındaki madencilik savaşlarını önlemek ve ağın verimliliğini azaltmak için Komodo, iki çalışma moduna sahip bir yoklama mekanizması kullanan bir madencilik yöntemi tasarlamıştır.

"Noter Yok" modunda, tüm ağ düğümlerinin geleneksel PoW mutabakat mekanizmasına benzer şekilde madenciliğe katılması desteklenir. "Noterler Etkin" modunda, ağ noterleri, önemli ölçüde azaltılmış bir ağ zorluk oranı kullanarak madencilik yapar. "Noter aktivasyon" modunda, her bir noterin bir blok madenciliği yapmak için mevcut zorluk derecesini kullanmasına izin verilirken, diğer noter düğümlerinin madencilik zorluğunun 10 katını kullanması gerekir ve tüm normal düğümlerin, noter düğümlerinin madencilik zorluğunun 100 katını kullanması gerekir.

**Avantajlar: **Enerji tasarrufu; artırılmış güvenlik; Bitcoin (veya başka bir güvenlik zinciri) işleminin bedelini ödemeden dolaylı olarak Bitcoin (veya başka bir güvenlik zinciri) sağlayarak diğer blok zincirlerine değer katabilir.

Dezavantajlar: Yalnızca PoW veya PoS kullanan blok zincirleri bu konsensüs algoritmasını benimseyebilir; "Noterler Aktif" modunda, farklı düğümlerin (noterler veya normal düğümler) karma hızları kalibre edilmelidir, aksi takdirde karma hızları arasındaki fark patlayabilir .

8 Yetkili PoS (DPoS, Delegated Proof-of-Stake)

Algoritma Girişi: "Pay Yetkisi Kanıt Mekanizması" ve "Güvenlik Mekanizması" olarak da bilinen DPoS mekanizması, Bitshares'in baş geliştiricisi Dan Larimer (BM) tarafından Nisan 2014'te önerildi. DPOS bir bakıma parlamenter sisteme ya da halk meclisi sistemine benziyor. Bir delege görevlerini yerine getiremezse (sıra kendilerine geldiğinde bir blok üretemezse), listeden çıkarılır ve ağ onların yerine yeni bir süper düğüm seçer.

Anlamayı kolaylaştırmak için başka bir örnek verilebilir. Her biri değişen miktarlarda şirket hissesine sahip toplam 1.000 çalışanı olan bir şirket düşünün. Arada bir çalışanlar şirketi yönetmesi için en çok tanıdıkları 10 kişiye oy verebilir ve her çalışanın oy hakkı sahip olduğu hisse sayısıyla orantılıdır. Herkes oy kullandıktan sonra en yüksek oyu alan 10 kişi şirketin lideri olacak.

Bir lider beceriksizse veya şirkete zarar verecek bir şey yaparsa, çalışan liderin oyunu geri alabilir, böylece oy oranı ilk 10'a giremez ve yönetimden istifa edebilir.

Kullanıcılar: BitShares, Steemit, EOS, Lisk, Ark.

**Avantajları: **Enerji tasarrufu, hızlı, yüksek trafik blog sitesi Steemit kullanıyor. EOS'un blok süresi 0,5 saniyedir.

**Eksileri: **Biraz merkezi; yüksek paya sahip katılımcılar doğrulayıcı olmak için oy kullanabilir (bu, son zamanlarda EOS'ta bir sorun olmuştur).

9 Pratik Bizans Hata Toleransı (PBFT)

** **

Algoritmaya giriş: PBFT algoritmasında, bir düğüm ana düğüm olarak kabul edilirken, diğer düğümler yedek düğümlerdir. Sistemdeki tüm düğümler birbirleriyle iletişim kuracak ve nihai amaç, azınlığın çoğunluğa itaat etmesi ilkesi üzerinde herkesin fikir birliğine varabilmesidir.

Mutabakat Süreci:

a. İstemci, bir işlemi gerçekleştirmek için ana düğüme bir istek gönderir.

b. Ana düğüm bu isteği her yedek düğüme yayınlar.

c. Tüm düğümler işlemi yürütür ve sonucu istemciye döndürür.

d. İstemci, farklı düğümlerden f+1 özdeş sonuçlar aldığında, süreç sona erer. f, olası yalancı düğümlerin maksimum değerini temsil eder.

Eksileri: Genellikle özel ve izin verilen ağlarda kullanılır.

10 Yetkilendirilmiş Bizans Hata Toleransı (dBFTYetkilendirilmiş Bizans Hata Toleransı, dBFT)

Algoritmaya giriş: Çinli blockchain topluluğu NEO (eski adıyla Xiaoyi), gelişmiş bir Bizans hata toleranslı algoritması dBFT önerdi. Bu algoritma, PBFT temelinde PoS tasarım fikrinden yararlanıyor. Muhasebeci ve ardından muhasebeciler Bizans hataya dayanıklı algoritması aracılığıyla bir fikir birliği. Bu algoritma, PoW ve PoS'un nihai tutarlılık eksikliğini iyileştirerek blok zincirini finansal senaryolar için uygun hale getirir.

Ayrıca, Bizans Generalleri Problemini çözmek için, "Yetkili Bizans Hata Toleransı" mekanizması, NEO blok zinciri içinde uygulanan hata toleransını garanti eden bir mutabakat algoritmasıdır. Bu mekanizmada iki katılımcı vardır, biri profesyonel defter tutma için "defter tutma düğümü", diğeri ise sistemdeki sıradan bir kullanıcıdır.

Sıradan kullanıcılar, sahip oldukları miktara göre defter tutma düğümlerini belirlemek için oy kullanırlar.Bir fikir birliğine varılması gerektiğinde, bir plan hazırlamak için bu defter tutma düğümlerinden rastgele bir sözcü seçilir ve ardından diğer defter tutma düğümleri, Bizans hata toleranslısını takip eder. yani azınlığın çoğunluğa uyması ilkesi bir beyanda bulunur Düğümlerin %66'dan fazlası konuşmacı planına katılırsa fikir birliğine varılır, aksi takdirde konuşmacı yeniden seçilir ve oylama işlemi tekrarlanır.

Tüm delegeler blok önerileri doğrulayabildiğinden, konuşmacı tarafından gönderilen verilerin geçerli veya geçersiz olup olmadığını anlamak kolaydır. Dolayısıyla, konuşmacı dürüst değilse ve delegelerin üçte ikisine geçersiz bir teklif gönderirse, bloklar eşleşmeyecek ve düğüm sahipleri bunları doğrulamayacaktır. Üçte iki oyla uzlaşmaya varılır ve yeni başkan seçilir.

**Kullanıcı:**Neo

Mutabakat Süreci:

a. Koşulları sağladığı sürece herkes temsilci olabilir. Tüm NEO token sahipleri oy kullanabilir, delegeler isimsiz değildir ve düğüm sahibi olmak için 1.000 GAS gereklidir.

b. Delegeler arasından rastgele bir konuşmacı seçilir.

c. Konuşmacı, doğrulamayı bekleyen işlemlerden yeni bir blok oluşturur. Konuşmacı daha sonra öneriyi seçilmiş temsilcilere gönderir. Tüm işlemleri izlemeleri ve ağda günlüğe kaydetmeleri gerekiyor.

d. Delegeler, verilerin doğruluğunu ve konuşmacıların dürüstlüğünü test etmek için aldıkları önerileri paylaşmakta ve karşılaştırmakta özgürdür. Delegelerin üçte ikisinden fazlası bir fikir birliğine varıp bunu onaylarsa, blok blok zincirine eklenir.

**Avantajlar: **Hızlı (blok oluşturmak 15-20 saniye sürer); büyük işlem hacmi, enerji tüketmeye gerek yok, ölçeklenebilir ve çatal yok.

Dezavantajlar: Anonimlik yoktur ve seçilmek için faaliyet göstermek için gerçek bir kimlik gereklidir. Herkes kök zincir olmak için yarışıyor. Birden çok kök zincir olabilir.

11. Döndürme Pratik Bizans Hata Toleransı (RBPFT)

Algoritmaya giriş: dBft ve RPBFT'nin ilkeleri, tüm düğümlerin fikir birliğine katılmaması ancak düğümlerin iki türe ayrılması dışında PBFT'ye benzer:

a. Konsensüs düğümü: PBFT konsensüs sürecini yürüten ve sırayla blok oluşturma yetkisine sahip bir düğüm

b. Doğrulama düğümü: fikir birliği sürecini yürütmeyin, fikir birliği düğümünün yasal olup olmadığını doğrulayın, doğrulamayı bloke edin, birkaç fikir birliği turundan sonra, bir fikir birliği düğümüne geçecektir.

Round-robin Bizans hata toleransında, mutabakat düğümleri sırayla doğrulama düğümleriyle değiştirilir.

**Kullanım Örneği:**Fisco-BCOS

**Avantajları: **İletim hızı dedikodudan daha hızlıdır ve gereksiz mesaj paketi yoktur.

Böl ve fethet, her düğümün giden bant genişliği O(1), güçlü ölçeklenebilirlik

Dezavantajlar: Ara düğüm tek bir noktadır ve ek hata toleransı stratejileri gerektirir

12. AptosBFT

** **

Algoritmaya giriş: Aynı zamanda PBFT'nin türevi bir algoritmasıdır. Adını Aptos'tan alan mutabakat algoritması, PBFT'ye dayalı HotStuff'a dayanmaktadır. Bu algoritma modelinin avantajları, katman katman soyulması gereken soğan ve Rus bebekleri gibidir. Her düğüm, lidere ve diğer tüm "generallere" mesaj göndermek yerine yalnızca liderle iletişim kurar. Lider, oylama için bir mesaj (önerilen blok) yayınlar; her düğüm, oyunu mesajı toplayan lidere gönderir.

Kullanım Örneği: Aptos

Son olarak, bu bölümün bir özeti ektedir:

**Ayrıca, bazı yaygın olmayan konsensüs algoritmaları da vardır. **

2015 yılında, Stellar.org'un baş bilim sorumlusu Profesör David Mazieres, Federal Bizans Anlaşması ve Ripple Anlaşması temelinde geliştirilen Stellar Consensus Protocol'ü (SCP) önerdi ve dörtlü, kanıtlanabilir şekilde güvenli ilk konsensüs mekanizmasıdır. merkezi olmayan kontrolün temel özellikleri, düşük gecikme süresi, esnek güven ve asimptotik güvenlik.

Aynı yıl, Hyperledger'ın Sawtooth Lake projesi, Ripple ve SCP mutabakatını birleştirdi ve anında işlem kesinliği gerektiren uygulama senaryolarıyla başa çıkmak için bir Quorum oylama mutabakat algoritması önerdi.

2016'da Turing Ödülü sahibi ve MIT profesörü Sivio Micali, AlgoRand adlı hızlı bir Bizans hata toleranslı konsensüs algoritması önerdi. Bu algoritma, konsensüs sürecinin doğrulayıcısını ve liderini seçmek için kriptografik piyango teknolojisini kullanır ve tasarlanmış BA* The Bizans Fault aracılığıyla Tolerant Protokolü yeni bloklar üzerinde fikir birliğine varır.AlgoRand çok az hesaplama ve çok az çatal gerektirir ve gerçekten demokratik ve verimli bir dağıtılmış defter fikir birliği teknolojisi olarak kabul edilir.

2017 yılında Cornell Üniversitesi, Sleepy Consensus (sleeping consensus) adlı yeni bir algoritma önermiştir.Bu fikir birliği, internet ortamındaki büyük ölçekli konsensüs düğümlerinin çoğunun çevrimdışı olabileceği ve yalnızca birkaç düğümün çevrimiçi olduğu gerçeğini hedeflemektedir. mutabakat sürecine katılmaktır. Bu çalışma, geleneksel konsensüs algoritmasının bu ortamda konsensüs güvenliğini garanti edemeyeceğini kanıtlamaktadır.Ancak, durağan konsensüs algoritması kullanılarak, çevrimiçi dürüst düğümlerin sayısı hatalı düğümlerin sayısından fazla olduğu sürece, güvenlik ve sağlamlık garanti edilebilir.

##04 Özet

Geliştiricinin bakış açısının dışına atlar ve politika ile ekonomiyi birleştiren daha fazla düşünme biçimini dahil ederseniz, PPP kavramına benzer fikir birliği yöntemlerini birleştirmek gibi daha fazla fikir birliği algoritması olabilir, bu sadece kötü niyetli için cezalandırma niteliğini elde edemez. taraflar, aynı zamanda bilgi işlem gücünden en verimli şekilde tasarruf etme hedefine de ulaşabilir.

Kısacası, mutabakat mekanizması blockchain teknolojisinin çekirdeğidir.Dağıtılmış sistemdeki güven sorununu çözebilir, düğümler arasında veri tutarlılığı ve güvenliği sağlayabilir ve kötü niyetli düğümlerin saldırı ve müdahalesini önleyebilir, böylece bloğun kararlılığını ve istikrarını sağlayabilir. zincir sisteminin güvenilirliği. Aynı zamanda, mutabakat mekanizması "çifte harcama" sorununu çözebilir ve blok zinciri sisteminin verimini ve işlem hızını iyileştirebilir. Ancak çeşitli konsensüs algoritmaları kesinlikle güvenli, verimli ve merkezi olmayan değildir.

En iyi algoritma yoktur, sadece size en uygun algoritma vardır. Mutabakat algoritması seçimi, uygulama senaryosuyla büyük ölçüde ilişkilidir. Güvenilir ortamlar Paxos veya RAFT kullanır, izin verilen ittifaklar PBFT kullanabilir ve izin verilmeyen zincirler PoW, PoS, Ripple fikir birliği vb. kullanabilir. **En iyi mutabakat mekanizması her zaman kullanıcı ihtiyaçlarına uygun olandır. **

Referans:

Blok Zinciri ve Kripto Para Biriminde Mutabakat Mekanizmaları Nelerdir?

Blok zincirine çift çiçek saldırısı tehdidi

Bir makalede 11 ana fikir birliği algoritmasını okuyun ve PoS, PoW, dPoW, PBFT ve dBFT'nin ne olduğunu tamamen anlayın.

4Çifte Harcamayı ve Saldırıları Nasıl Önleyeceğinizi Anlamak

5Bizans Mutabakat Mekanizmalarının Uygulamalarına Giriş

6AptosBFT: Aptos'taki BFT fikir birliği hakkında bilmeniz gereken her şey

View Original

This page may contain third-party content, which is provided for information purposes only (not representations/warranties) and should not be considered as an endorsement of its views by Gate, nor as financial or professional advice. See Disclaimer for details.

Bir makalede mutabakat mekanizmasını ve 11 ana mutabakat algoritmasını anlayın

Konuşmacı: Uchiha Madara

DÜZENLEME: Puflar

Kaynak:Deschool

Bu makale DeSchool'un web3 üniversite kursunun üçüncü dersinin çalışma notlarıdır ve öğretim üyesi Uchiha Madara'dır. İçeriği çok kuru ve su ile karışmamış, toplayıp yavaş yavaş sindirmeniz tavsiye edilir. Ayrıca bu makalede, anlaşılmasını kolaylaştırmak için ders içeriğine bağlı olarak bazı değişiklikler ve eklemeler yapılmıştır.

Makalenin ana içeriği şunları içerir:

Mutabakat Algoritmasına Giriş

Mutabakat algoritmalarının sınıflandırılması

Fikir birliği algoritmalarının ayrıntılı açıklaması (PoW, PoS, PoH, PoA, PBFT, vb.)

01 Mutabakat Mekanizmasına Giriş

Blok zincirinin iletişiminde ve öğreniminde, "mutabakat algoritması" çok sık bahsedilen bir kelimedir. Tam olarak mutabakat algoritmasının varlığından dolayı blok zincirinin güvenilirliği garanti edilebilir.

**1. Neden bir mutabakat mekanizmasına ihtiyacımız var? **

Sözde konsensüs, birden fazla kişinin bir anlaşmaya varması anlamına gelir. Hayatlarımız mutabakat mekanizmalarıyla doludur, örneğin, bir şirketin hissedarlarının bir karar vermek için toplu olarak görüşmeleri gerekir ve A Tarafı ile B Tarafının bir sözleşme imzalamak için oturup müzakere etmesi gerekir. Bu süreç bir fikir birliğine varma sürecidir.

Blockchain sisteminde her düğümün yapması gereken, kendi defterini diğer düğümlerin defterleriyle uyumlu hale getirmektir. Geleneksel bir merkezileştirilmiş senaryodaysa, bu pek sorun olmaz çünkü ana kitaplık olarak adlandırılan merkezi bir sunucu vardır ve diğer bağımlı kitaplıklar ana kitaplıkla hizalanabilir.

Ancak merkezi olmayan yönetimde patron yoktur, peki kararlar nasıl alınmalıdır? Şu anda, fikir birliğini sağlamak için bir dizi algoritmaya ihtiyaç vardır. Bu, bu makalenin hakkında konuşacağı şey - fikir birliği mekanizması.

**2. Fikir birliği mekanizması nedir? **

Mutabakat Mekanizması (Mutabakat Mekanizması), özel node'ların oylanması ile işlemlerin doğrulanması ve onaylanmasını kısa sürede tamamlar; bir işlem için ilgisiz birkaç node'un mutabakata varabilmesi durumunda tüm ağın var olduğunu düşünebiliriz. bu konuda da fikir birliği.

Fikir birliği (Mutabakat) ve tutarlılık (Tutarlılık) birçok uygulama senaryosunda yaklaşık olarak eşdeğer olarak kabul edilse de, anlamlarında ince farklar vardır: Konsensüs araştırması, mutabakata ulaşan dağıtılmış düğümlerin süreci ve algoritmasına odaklanırken, Tutarlılık araştırması kararlı olana odaklanır. Düğüm konsensüs sürecinde nihayet ulaşılan durum; ek olarak, geleneksel dağıtılmış konsensüs araştırmalarının çoğu Bizans hata toleransı sorununu dikkate almaz, yani kötü niyetli olarak verileri kurcalayan veya sahtesini yapan Bizans düğümlerinin olmadığı varsayılır. Sonuçta, tamamen açık ve şeffaf bir blockchain ağında, tüm düğümlerin kötülük yapmayacağının garantisi yoktur.

**3. Mutabakat mekanizması hangi sorunları çözebilir? **

Mutabakat mekanizması, dağıtık sistemdeki güven sorununu çözebilir ve düğümler arasında veri tutarlılığını ve güvenliğini sağlayabilir. Geleneksel bir dağıtılmış sistemde, düğümler arasında bir güven mekanizması olmadığından, kötü amaçlı düğümlerin saldırılarına ve kurcalamasına karşı savunmasızdır, bu da sistemin çökmesine veya verinin kurcalanmasına neden olur. Ayrıca, blockchain şifreleme teknolojisinin ortaya çıkmasından önce, şifrelenmiş dijital para birimi, diğer varlıklar gibi, sonsuz sayıda kopyalanabilirdi.Merkezi bir aracı kurum olmadan, insanların bir miktar dijital paranın harcanıp harcanmadığını doğrulamasının hiçbir yolu yoktu.

Basitçe ifade etmek gerekirse, mutabakat mekanizması iki sorunu etkili bir şekilde çözebilir: çifte harcama sorunu (bir miktar para iki kez harcanır) ve Bizans genel sorunu (verileri kurcalayan kötü amaçlı düğümler).

4. Çift harcama saldırısı

** **

**

Mutabakat mekanizması, çift harcama saldırısını bir dereceye kadar çözebilir: yani, "çift harcama" olarak da adlandırılan bir miktar para iki veya ikiden fazla harcanır. Kedi-fare oyununda Xiao Lizi, sahte çek yaparak çifte harcama davranışında bulundu.Çekin doğrulanması zaman aldığı için, aynı çekin bilgisini bu süre farkı içinde birçok kez eşya satın almak için kullandı.

Hepimizin bildiği gibi, blockchain düğümleri her zaman en uzun zinciri doğru olarak kabul eder ve çalışmaya ve onu genişletmeye devam eder. İki düğüm aynı anda yeni bir bloğun farklı sürümlerini yayınlarsa, çalışma ilk alınan bloğa göre yapılır, ancak ikincisinin en uzun zincir olması durumunda diğer zincir de korunur. Bir sonraki çalışma kanıtı bulunana ve zincirlerden birinin daha uzun olduğu ortaya çıkana kadar bekleyin, ardından diğer dal zincirinde çalışan düğümler kamp değiştirecektir.

Çifte harcama nasıl sağlanır? İki duruma ayrılmıştır:

**(1) Onaydan önce çift harcama. **Sıfır onaylı işlemler sonunda blok zincirine yazılmamış olabilir. Tutar küçük değilse, en azından onay bekleyerek bu tür çifte harcamalardan kaçınmak en iyisidir.

**(2) Onaydan sonra çift harcama. **Bu, uygulamak için bilgi işlem gücünün %50'sinden fazlasının kontrol edilmesini gerektirir. Yani, küçük bir çatala benzer, bir mağaza için işlemleri yetim bloklara koyar. Onaydan sonra bu tür bir çifte harcamayı uygulamak zordur, ancak bu yalnızca teorik olarak mümkündür.

** En yaygın üç çift harcama saldırısı vardır: %51 saldırısı, yarış saldırısı ve Finney saldırısı. **

%51 saldırısı: %51 saldırısı, bir kişi veya grubun blok zincirinin karma gücünün %51'inin kontrolünü ele geçirmesidir, bu da projenin bazı yönlerini kontrol etme yeteneğine sahip oldukları anlamına gelir. Bitcoin gibi bir çalışma kanıtı blok zincirinde bu, ağın madencilik gücünün kontrolünü ele geçirerek elde edilebilir. Öte yandan Cardano gibi bir proof-of-stake blok zinciri için bu, stake edilen tokenlerin %51'ini kontrol ederek elde edilebilir.

Yarış Saldırısı: Bir kullanıcı aynı anda iki satıcıya (veya satıcıya ve kullanıcıya) iki işlem gönderir. Bu nedenle, saldırgan iki takım mal alır veya malları alır ve orijinal işlem maliyetini geri alır.

Finney saldırısı: Bir madenci, parayı kendi adresine transfer eden işlemleri içeren bir blok veya blok serisi çıkarır. Madenciliği yapılan bloklar yayınlanmaz ancak madenci tüccara para aktarırken tutulur. Tüccar daha sonra madenci kazdığı bloğu yayınlamadan önce madencinin parasını ödediği malları serbest bırakır. Madenciler daha sonra kazılan blokları yayınlar, bu da tüccara yapılan transferi siler ve tüccarın cebinden ödemesine izin verir.

Klasik çift çiçek saldırısı vakası:

Saldırgan 2018 yılında BTG ağındaki işlem gücünün %51'inden fazlasını kontrol ediyordu. İşlem gücünü kontrol ettiği dönemde borsadaki cüzdanına belli bir miktar BTG gönderdi. Bu şubeye A şubesi adı verildi. Aynı zamanda, bu BTG'leri sizin kontrol ettiğiniz başka bir cüzdana gönderin ve bu şubeye şube B adı verilir. A şubesindeki işlem onaylandıktan sonra saldırgan nakit almak için BTG'yi hemen satar. Akabinde, saldırgan B şubesinde madencilik yapar. İşlem gücünün %51'inden fazlasını kontrol ettiği için, B şubesinin uzunluğu kısa sürede A şubesinin uzunluğunu geçer ve B şubesi ana zincir haline gelir. önceki durumu geri yüklemek için geri alındı. Saldırganın daha önce nakitle takas ettiği BTG kendi eline geçmiştir ve bu BTG'ler takasın kaybıdır. Bu şekilde, bilgisayar gücü kontrolünün %50'den fazlasına güvenen saldırgan, aynı kripto para biriminin "çifte harcamasını" gerçekleştirdi.

5. Bizans başarısızlıkları

** **

**

Bizans Generalleri Sorunu, Leslie Lamport tarafından 1980'lerde ortaya atılan varsayımsal bir sorundur. Bizans, Doğu Roma İmparatorluğu'nun başkentiydi.O zamanlar Bizans Roma İmparatorluğu'nun geniş toprakları nedeniyle, her ordunun garnizonları birbirinden uzaktı ve generaller, yalnızca haberciler aracılığıyla mesaj iletebiliyorlardı. Savaş durumunda, generaller birleşik bir eylem planı geliştirmelidir.

Ancak bu generaller arasında, birleşik eylem planının oluşturulmasını ve yayılmasını etkileyerek sadık generallerin tutarlı eylem planını baltalamayı uman hainler de var. Bu nedenle, tüm sadık generallerin anlaşabilmesi için generallerin önceden belirlenmiş bir yöntem anlaşması olması gerekir. Ve bir avuç hain, sadık generallere yanlış planlar yaptıramaz. Yani Bizans generallerinin sorununun özü, hainlerle güvenin olmadığı bir ortamda generallerin savaş planı üzerinde uzlaşmasını sağlamanın bir yolunu bulmaktır.

Dağıtık sistemlerde, özellikle blockchain ağ ortamında, Bizans genel ortamına da benzer, normal sunucular (sadık Bizans generallerine benzer), hatalı sunucular ve sabotajcı sunucular (hain Bizans generaline benzer) vardır. Mutabakat algoritmasının özü, normal düğümler arasında ağın durumu hakkında bir fikir birliği oluşturmaktır. Sadece 3 düğüm varsa, Bizans generalleri problemi çözülemez.Düğümlerde x problem düğümü olduğunda ve toplam puanlar 3x+1'den küçük olduğunda, Bizans generalleri probleminin çözümü yoktur.

Bitcoin'in ortaya çıkışı bu sorunu kolayca çözer, bilgi aktarımına maliyet ekler, bilgi aktarım hızını düşürür ve belirli bir süre içinde yalnızca bir generalin bilgi yayınlayabilmesi için rastgele bir öğe ekler. Bir mesajı yayınlayan ilk general, geçerli bir hash bulan ilk bilgisayardır ve diğer generaller bu geçerli hash'i ve ona bağlı bilgileri alıp doğruladıkları sürece, bunları yalnızca defterin yeni bilgi kopyasıyla güncelleyebilirler, ve ardından hash değerini yeniden hesaplayın. Efektif hash değerini hesaplayan bir sonraki general, güncellenmiş bilgilerini efektif hash değerine ekleyip herkese yayınlayabilir. Hash hesaplama yarışı daha sonra yeni bir başlangıç noktasından yeniden başlar. Ağ bilgilerinin sürekli senkronizasyonu nedeniyle, ağdaki tüm bilgisayarlar defterin aynı sürümünü kullanır.

02 Mutabakat Algoritmalarının Sınıflandırılması

1. Mutabakat Mekanizmasının Tarihçesi

1980'lerde ve 1990'larda bilgisayarlar ve ağlar popüler hale geldiğinde, birden fazla kullanıcının depoladıkları bilgilere erişebilmesi için paylaşılan veritabanları ortaya çıktı. Çoğu, kullanıcıların farklı sitelerden erişebileceği merkezi bir veritabanına sahiptir. Bu kurulum, yöneticilerin kullanıcı izinleri verdiği ve veri bütünlüğünü koruduğu merkezi bir ağa dönüşür.

Bu paylaşılan veritabanları, bilgileri kaydettikleri ve farklı konumlardaki birçok kullanıcı tarafından erişim için ağa bağlı oldukları için dağıtılmış defterler olarak bilinirler. Ele alınması gereken en önemli konulardan biri, kötü amaçlı olsun ya da olmasın, verilerin kurcalanmasının ve yetkisiz erişimin önlenmesidir. Verilerin değişmediğinden emin olmak için dağıtılmış veritabanı yönetimini otomatikleştirmenin bir yolu gereklidir.

Bu ihtiyaç, ağdaki programların veri tabanının durumu üzerinde anlaşmak için kriptografi kullandığı dağıtılmış otonom mutabakatın yaratılmasına yol açmıştır. Protokol, daha sonra ağ üzerinde çalışan bir program tarafından doğrulanan uzun bir alfasayısal sayı dizisi (karma) oluşturmak için bir kriptografik algoritma kullanılarak ulaşılmak üzere tasarlanmıştır. Karma, yalnızca karma algoritmaya beslenen bilgi değiştiğinde değişir, bu nedenle programlar, eşleştiklerinden emin olmak için karmaları karşılaştıracak şekilde tasarlanmıştır.

Ağ üzerinde çalışan her program eşleşen bir hash dizesi oluşturduğunda, verilerin ağ genelinde fikir birliğine ulaştığı söylenir. Böylece, genellikle anonim Bitcoin yaratıcısı Satoshi Nakamoto'ya atıfta bulunan bir fikir birliği mekanizması oluşturuldu. Ancak, Satoshi Bitcoin'i ünlü yapan teknik incelemeyi yayınlamadan önce birçok kişi fikir birliği mekanizması üzerinde yıllarca çalıştı.

Moni Naor, Cynthia Dwork, Adam Beck, Nick Szabo ve diğerleri gibi veri ve bilgisayar bilimcileri, ağın mutabakat mekanizmalarının geliştirilmesi üzerinde çalıştı ve katkıda bulundu.

2 Mutabakat Algoritmalarının Sınıflandırılması

Farklı hata toleransı türlerine göre mutabakat algoritmaları iki kategoriye ayrılabilir: CFT mutabakat algoritması (Bizans dışı hata toleransı, yani kötü amaçlı düğümler dikkate alınmaz) ve BFT mutabakat algoritması (Bizans hata toleransı, ise, kötü amaçlı düğümler olarak kabul edilir) .

Byzantium'a tolerans gösterilip gösterilmeyeceği, algoritmanın düşük güvenilir ağlara uygulanıp uygulanamayacağını işaretler. Genel olarak konuşursak, bizans hataya dayanıklı algoritması public zincir ortamında kullanılmalıdır, ittifak zincirinde ise ittifakın katılımcıları arasındaki güven derecesine göre seçilebilir.Güven derecesi yüksekse herkes varsayılan olarak iyi niyetli bir düğümdür ve CFT algoritmasını (Bizans hatasına dayanıklı olmayan) kullanabilir.

**Ayrıca tutarlılık açısından iki kategoriye ayrılabilir: **olasılık konsensüs algoritması ve mutlak tutarlılık algoritması. Olasılığa dayalı konsensüs algoritması, farklı dağıtılmış düğümler arasında, düğümler arasındaki verilerin tutarlı olmasını sağlama olasılığının yüksek olduğu, ancak bazı düğümler arasındaki verilerin tutarsız olma olasılığının hala olduğu anlamına gelir. Örneğin, Proof of Work (PoW), Proof of Stake (PoS) ve Delegated Proof of Stake (DPoS) olasılıksal mutabakat algoritmalarıdır.

Mutlak tutarlılık algoritması, herhangi bir zamanda, farklı dağıtılmış düğümler arasındaki verilerin kesinlikle tutarlı kalacağı ve farklı düğümler arasında hiçbir veri tutarsızlığı olmayacağı anlamına gelir. Örneğin, PAXOS algoritması ve onun türetilmiş RAFT algoritması.

Aşağıda, hata toleransı türüne göre özel bir bölümleme ve giriş yer almaktadır.

3CFT Mutabakat Algoritması

Crash Fault Tolerance Bizans dışı hata: yüksek derecede düğüm güvenine sahip ağlar için uygundur. Paxos, Raft dahil.

4BFT Mutabakat Algoritması

Düğümün kötü niyetli Bizans hatalarına sahip olup olmadığını kontrol etmek, iş kanıtı (PoW), pay kanıtı (PoS), devredilen pay kanıtı (DPoS), yetki belgesi (PoA) vb. dahil olmak üzere merkezi olmayan bir yapıya yönelir.

03 Mutabakat Algoritmasının Ayrıntılı Açıklaması

Bunu görmek, bir favoriye tıklamak, bir ara vermek ve bu makalenin en zor kısmını kemirmeye devam etmek biraz yorucu mu? Sınırlı zamanı olan öğrenciler doğrudan üçüncü PoW algoritmasından başlayabilirler.

1Paxos Algoritması

** **

**

İlk Basic Paxos protokolü karmaşıktı ve nispeten verimsizdi, bu nedenle daha sonra Paxos'un geliştirilmiş bir versiyonu önerildi. Örneğin: Hızlı Paxos, Multi-Paxos ve Bizans Paxos, vb.

Paxos, bir düğümün "liderlik" durumuna sahip olduğu bir dizi müzakere turundan geçer. Lider çevrimiçi değilse, yeni lider seçilene veya eski lider aniden tekrar çevrimiçi olana kadar ilerleme duracaktır.

Paxos, sistemdeki rolleri Teklif Veren, Kabul Eden ve Öğrenen: Teklif Veren: Teklif olarak ayırır. Teklif bilgileri, teklif numarasını (Teklif Kimliği) ve önerilen değeri (Değer) içerir. Kabul Eden: Karar verme sürecine katılın ve Teklif Sahiplerinin tekliflerine yanıt verin. Teklif alındıktan sonra teklif kabul edilebilir.Teklif, Kabul Edenlerin çoğunluğu tarafından kabul edilirse, Teklifin onaylandığı söylenir. Öğrenci: Karar verme sürecine katılmayın, Teklif Verenlerden/Kabul Edenlerden üzerinde anlaşmaya varılan en son teklifi (Değer) öğrenin.

2. Sal Algoritması

**Algoritmaya giriş:**Raft (Replication and Fault Tolerant) algoritması, Paxos algoritma çiftinin basitleştirilmiş bir uygulamasıdır.Raft adı "Reliable, Replicated, Redundant, And Fault-Tolerant" Redundant, Fault Tolerant") kısaltmasından gelir. sal, log devamı ile Paxos üzerinden çok güzel sadeleştirmeler yapıyor. n adet düğümden oluşan bir sistemdeki düğümlerin yarısından fazlası normal çalıştığında sistemin tutarlılığını garanti eder. Doğrudan dağıtılmış tutarlılık probleminden türetilen Paxos algoritmasından farklı olarak, Raft algoritması çoklu kopya durum makinesi perspektifinden önerilmiştir ve çoklu kopya durum makinesinin günlük çoğaltmasını yönetmek için kullanılır. Örneğin, 5 düğümlü bir sistemde, 2 düğümün, düğüm kapalı kalma süresi, ağ bölümü ve mesaj gecikmesi gibi Bizans dışı hatalara sahip olmasına izin verilir.

**Kullanım örneği: **Veritabanı master-slave replikasyonu, ittifak zinciri.

Algoritma prensibi: Raft sisteminde Lider, Takipçi ve Aday olmak üzere üç rol vardır.Normal şartlarda sadece bir lider olacak ve diğerleri takipçi olacaktır. Ve tüm dış taleplerden lider sorumlu olacak, eğer liderin makinesi tarafından alınmazsa, talep lidere yönlendirilecektir. Genellikle lider, takipçilerine küme liderinin hala çalıştığını bildirmek için sabit bir zamanda bir kalp atışı (kalp atışı) mesajı gönderir. Her takipçi bir timeout mekanizması (timeout) tasarlayacaktır.Belirli bir süre boyunca (genellikle 150 ms veya 300 ms) kalp atışı alınmadığında sistem seçim durumuna girecektir.

Bu sırada küme yeni bir seçim dönemine (dönem) girer ve bir seçime başlar.Seçim başarılı olursa yeni lider göreve başlar.Aksi takdirde görev süresi sona ermiş sayılır ve yeni bir dönem başlar. ve bir sonraki seçim başlayacak.

Seçimler adaylar tarafından yapılır. Bu, adayların kendilerini aday göstermelerini ve liderin kalp atışları durduğunda ilk gelene ilk hizmet esasına göre diğer sunuculardan oy istemelerini gerektirir. Her sunucu, mevcut adayın lehinde veya aleyhinde seçim turu başına yalnızca bir oy kullanır. Oyların yarısından fazlasını alamazsanız, bir sonraki seçim turuna çıkarsınız. Kalan adaylar, ilk gelene ilk hizmet esasına göre kendilerini aday göstermeye devam ediyor. bir lider seçilene kadar.

**Raft algoritmasının avantajları: **İlk nokta basitliktir. Paxos'un Raft'tan daha karmaşık olduğu noktaları derinlemesine incelersek, Heidi Howard ve Richard Mortier, Paxos'un karmaşıklığının iki açıdan yansıtıldığını buldu. Birincisi, Raft günlükleri sıralı olarak işlerken, Paxos günlüklerin sıra dışı işlenmesine izin verir, ancak sonuç olarak ortaya çıkabilecek günlük boşluklarını doldurmak için ek bir protokol gerektirir. İkincisi, günlüğün Raft'taki tüm kopyaları aynı dizine, terime ve düzene sahipken, Paxos'ta bu terimler farklı olabilir.

İkinci nokta, Raft'ın verimli bir lider seçim algoritmasına sahip olmasıdır. Paxos makalesinde verilen seçim algoritması, sunucu kimliğinin boyutunu karşılaştırır.Birkaç düğüm aynı anda seçim için çalıştığında, daha büyük sunucu kimliğine sahip olan düğüm kazanır. Sorun şu ki, bu şekilde seçilen liderin bazı günlükleri yoksa, hemen yazma işlemini gerçekleştiremez ve önce diğer düğümlerden bazı günlükleri kopyalaması gerekir. Raft log her zaman çoğunluk loguna sahip düğümü seçebilir, bu nedenle logu yakalamaya gerek yoktur.Oyların bölünmesi nedeniyle bazen seçim yeniden denenecek olsa da, genellikle daha verimli bir seçim algoritmasıdır.

Paxos algoritması için bir sunucu loglarda çok geride, hatta birkaç gün geride olsa da bir noktada lider seçilirse bu belli bir süre bloke olmasına neden olacaktır. Raft algoritmasında logu geride olan bir node asla seçilmeyecektir.

3 Çalışma Kanıtı (PoW)

Algoritma Tanıtımı: İlk olarak istenmeyen e-postayla savaşmak için kullanılan bir bilgisayar teknolojisi. 2008'de Satoshi Nakamoto, "Bitcoin: A Peer-to-Peer Electronic Cash System" (Bitcoin: Eşler Arası Elektronik Nakit Sistemi) adlı Bitcoin teknik incelemesinde Bitcoin ve blockchain'i önerdi ve fikir birliğine katılmak için Matematiksel bulmacaları çözmek için Bitcoin'e uygulanan PoW algoritmasını yenilikçi bir şekilde tasarladı. Algoritmanın temel içeriği, blok karmasını karşılayan bir nonce değeri bulmak için hesaplama gücünü kullanmaktır. Bununla birlikte, insanlar bu mutabakat mekanizmasının sorunlarını, yani büyük enerji tüketimi ve bilgi işlem gücünün büyük maden havuzları tarafından kontrol edilmesinin yine de merkezileştirme sorunlarına yol açacağını çabucak keşfettiler.

**Kullanım durumları:**Bitcoin, ETH1.0, Litecoin, Conflux, Dogecoin.

Algoritma ilkesi: İş ispatı sisteminin ana özelliği, müşterinin bir sonuç elde etmek için bazı zor işler yapması gerekmesidir, ancak doğrulayıcı, müşterinin karşılık gelen işi yapıp yapmadığını sonuç aracılığıyla kolayca kontrol edebilir. . Bu şemanın temel bir özelliği asimetridir: iş talep eden için ılımlıdır ve doğrulayıcı için kolayca doğrulanabilir. Bilgisayarlar yerine insanlar tarafından çözülmesi kolay olacak şekilde tasarlanmış captcha'lardan farklıdır.

Proof of Work (PoW), hesaplama yoluyla sayısal bir Nonce bulur, böylece işlem verileri bir araya getirildikten sonra içeriğin hash değeri belirtilen üst sınırı karşılar. Düğüm başarılı bir şekilde tatmin edici bir hash değeri bulduktan sonra, paketlenmiş bloğu hemen tüm ağa yayınlayacak ve ağın düğümleri, yayınlanan paketlenmiş bloğu aldıktan hemen sonra bunu doğrulayacaktır.

Dezavantajlar: Yavaş hız; büyük enerji tüketimi, çevre için iyi değil; "ölçek ekonomilerine" karşı savunmasız.

Avantajları: 2009'dan beri kapsamlı bir şekilde test edilmiştir ve bugün hala yaygın olarak kullanılmaktadır.

4 Hisse Kanıtı (PoS)

Algoritma Tanıtımı: 2011'de Bitcointalk forumunda Quantum önerildi. Ağustos 2012'de PoS mutabakatına dayalı ilk blockchain projesi olan Peercoin doğdu.Peercoin, PoS algoritmasını uygulayan ilk uygulamadır. Peercoin'e olan ilgi, düğüm tarafından tutulan jeton sayısının ve tutma süresinin ürünü olan madeni para yaşıdır.Bir işlem başlatmak, belirli bir miktarda madeni para tüketir ve her 365 madeni para yaşı tüketildiğinde, yıllık %5 faiz oranı elde edilecektir.

Kullanıcılar: Ethereum(2.0), Conflux, Peercoin.

Algoritma ilkesi: Örneğin, bir kişi bir işlemde toplam 30 gün boyunca 100 Dotcoin tutarsa para birimi yaşı 3000'dir. Daha sonra bir PoS bloğu bulunur, para birimi yaşı 0'a sıfırlanır ve faiz 0.05*3000/365=0.41 coin olarak elde edilir. Konsensüs süreci sırasında, düğümler defter tutmayı tüketilen madeni para yaşı boyunca elde eder.Düğüm ne kadar çok madeni para tüketirse, defter tutma hakkını elde etme şansı o kadar artar. Algoritmanın belirlediği ana zincirin prensibi şudur: En çok para birimi tüketen zincir, sistemdeki doğru ve etkili zincirdir.

Avantajlar: Güçlü, pahalı madencilik ekipmanlarına gerek yok. Kaynak tüketimini azaltın ve saldırı olasılığını %51 azaltın.

Dezavantajlar: Zenginlerin kripto para biriktirmesine neden olarak Matthew etkisi oluşturarak kripto para enflasyonuna neden olabilir.

5 Tarih Kanıtı (PoH)

**Algoritma tanıtımı: **Geçmiş kanıtı, 2018'de kullanıma sunulan yüksek verimli bir blok zinciri olan Solana tarafından oluşturulmuştur. Geçmiş kanıtı, ağ katılımcılarının doğrulanabilir bir gecikme işlevi kullanarak zamanında bir fikir birliğine varmasını sağlar ve böylece "en uzun zincir kuralı.

PoH, ağın saatidir ve TowerBFT, kötü niyetli düğümlerin zaman parametrelerini yanıltmasını önlemekle görevli gözetleme kulesidir. Bir bloğa oy veren herhangi bir doğrulayıcı, bir sonraki bloğun üretilmesini beklemeli ve tekrar oylamadan önce "zamanın geçtiği" tarihin kanıtından onay almalıdır.

Solana, hash tabanlı zaman zincirini ve durumu zekice ayırır. Her bloğun hash'lerini birbirine bağlamak yerine, ağdaki doğrulayıcı, hash'in kendisini blokta hash'ler. Bu mekanizma PoH'dir. PoH, yüksek frekanslı Doğrulanabilir Gecikme İşlevi (VDF) kullanarak zaman içinde kriptografik olarak doğrulanabilir bir olay dizisi oluşturur. Temelde bu, PoH'nin diğer düğümlerden gelen mesajları beklemeden ağın zaman ve olayların sırası üzerinde anlaşmaya varmasına yardımcı olan bir kriptografik saat gibi olduğu anlamına gelir. Tarihsel olarak kanıtlanmış blok zinciri durum karmalarının sıralı çıktısı, doğrulanabilir bir olay dizisi verir.

**Kullanıcı:**Solana

Algoritma ilkesi: Lider, her imza verisi için bir zaman damgası oluşturur (kanıtlanacak işlem) ve işlemleri doğrudan sıralar, böylece PoS'ta zaman sıralaması sorununu ortadan kaldırır ve her garanti doğrulayıcı bağımsız olarak doğrulayabilir, bu da büyük ölçüde kısaltır doğrulama sırasında yeniden sıralama sorunu ve yalnızca işlem kanıtını doğrulaması gerekiyor.

Avantajlar: Düşük ücretler, işlem başına yalnızca yüzde bir kuruş, hızlı işlem hızı, iyi ölçeklenebilirlik,

**Eksileri: **Merkezileştirme endişeleri, Solana'nın şu anda ağında işlemleri doğrulayan 1200'den az doğrulayıcı var. Daha az merkezi olmayan uygulama: Genellikle Ethereum katili olarak anılır. Web sitesine göre, Ethereum'daki yaklaşık 3.000'e kıyasla Solana'da 350'den fazla Dapp oluşturuldu ve Defi'nin şu anda daha fazla geliştirme süresine ve yeniliğe ihtiyacı olduğu yer burası.

6 Yetki Belgesi (PoA)

Algoritma Tanıtımı: 2017 yılında Ethereum (ETH) ve Parity Technologies'in kurucu ortağı Gavin Wood tarafından önerildi. PoA mekanizması madencilik yapmaz ve Token gerektirmez. PoA tabanlı ikincil bir blockchain ağında, tüm işlemler ve bloklar doğrulayıcılar tarafından işlenir. PoA platformunun bakım maliyeti düşüktür, ancak PoA'da işlem ve doğrulama blok zincirinin doğrulayıcısı, güvenilirlik incelemesinden geçebilecek bir kişi olmalıdır. Bu nedenle, PoA doğrulayıcıları kendi itibarlarına büyük önem vermelidir. İtibar, PoA'da çok önemli bir varlıktır. Tipik olarak, doğrulayıcılar gerçek kimliklerini açıklar. Şu anda, bu mutabakat mekanizması tarafından oluşturulan blok zinciri teknolojisi, esas olarak belirgin endüstri özelliklerine sahip ittifak zincirlerine ve özel zincirlere uygulanmaktadır.

Kullanıcılar: PoA, Ethereum Kovantestnet, xDai, VeChain ve Walmart'ın lojistik zinciri.

Algoritma prensibi:

a. Yetkili bir onaylayıcı seçin;

b. Bir dizi doğrulayıcı, işlemleri kaydetmek ve blok ödülleri ile işlem ücretlerini almak için bloklar oluşturacaktır. PoA'da doğrulayıcı, tüm mutabakat mekanizmasının anahtarıdır ve doğrulayıcı, blok ödülleri karşılığında bu kimliği koyarak ağı garanti etme hakkını elde eder. Doğrulayıcı, süreç boyunca kötü niyetli davranırsa veya diğer doğrulayıcılarla işbirliği yaparsa, kötü niyetli aktörler zincir üstü yönetim yoluyla kaldırılabilir ve değiştirilebilir. Katılımcıları doğrulayıcıların kötü niyetli eylemlerinden korumak için ağ genelinde mevcut yasal dolandırıcılığa karşı önlemler uygulanır.

avantaj:

a. Daha az bilgi işlem gücü, madencilik gerektirmez, enerji tasarrufu ve çevre koruma gerektirir;

b Doğrulama hızlıdır ve daha hızlı işlemleri destekler;

c. Tüm ağın doğrulayıcıları birbirlerini denetler ve istedikleri zaman deneyimli doğrulayıcılara katılmak veya kalifiye olmayan doğrulayıcıları ortadan kaldırmak için oy kullanabilirler.

d. Hard fork'lar kanunla korunur ve her Doğrulayıcı yasal bir anlaşma imzalar.

eksiklik:

a. Kamu kimliği, mahremiyet ve anonimlik azaltılacak

b. Doğrulayıcılar, yasal olarak desteklenen merkezi otorite düğümleri olarak belirlenir

**7 Gecikmeli Çalışma Kanıtı (**Gecikmeli Çalışma Kanıtı, dPoW)

** **

**

**Algoritma tanıtımı:**DPoW'u açıklamadan önce PoB'nin ne olduğunu açıklamanız gerekir. PoB (Yakma Kanıtı), kişinin kendi elindeki jetonları yakarak ağın liderliğine kimin sahip olduğuna oy verme taahhüdü olan yanan kanıt mekanizması olarak adlandırılır. Yakılan jeton sayısı ne kadar yüksek olursa, ağ liderliğine ulaşma olasılığı o kadar yüksek olur.

dPoW tabanlı blok zincirinde, madenciler artık madencilik için jetonlarla ödüllendirilmiyor, ancak yakılabilen "odun" - yanan odun. Madenciler, nihayet hash algoritması aracılığıyla iş yüklerini kanıtlamak için kendi bilgi işlem güçlerini kullanırlar ve ardından takas edilemeyen karşılık gelen ahşabı elde ederler. Odun belli bir miktarda biriktiğinde odunu yakmak için yanan alana gidebilirsiniz.

Bir dizi algoritma tarafından hesaplandıktan sonra, daha fazla odun veya BP ya da bir grup BP yakan kişi, bir sonraki etkinlik segmentinde bir blok üretme hakkını elde edebilir ve başarılı bir blok ürettikten sonra bir ödül (Token) alabilir. Bir zaman diliminde çok sayıda odun yakan kişi olabileceğinden, sonraki zaman diliminde blok oluşma olasılığı kişinin yaktığı odun miktarı ile belirlenir. Ne kadar çok yanarsa, sonraki zaman diliminde blok üretme hakkını elde etme olasılığı o kadar yüksek olur.

Bu, bilgi işlem gücü ve madencilik hakları arasında bir denge sağlayabilir. Devasa bilgi işlem gücüne sahip madencilerin ve madencilik havuzlarının blok üreticisi olmaları gerekmez. Küçük madencilerin de bir yayı vardır, çok çalışıp belli bir miktarda odun biriktirdikleri sürece blok da üretebilirler. Garantili verimlilik, herkesin katılımı, katılımın en popüler yolu ademi merkeziyet kavramını garanti eder ve bilgi işlem gücüne sahip kuruluşların veya büyük para birimi sahiplerinin ağa hakim olmasını engeller.

**Kullanıcı:**Komodo

Algoritma ilkesi: dPoW sisteminde iki tür düğüm vardır: noter düğümleri ve normal düğümler. 64 noter düğümü, dPoW blok zincirinden ekli PoW blok zincirine noter onaylı bloklar eklemek için dPoW blok zincirinin paydaşları tarafından seçilir. Bir blok eklendiğinde, bloğun karması, 33 noter düğümü tarafından imzalanan Bitcoin işlemine eklenir ve Bitcoin blok zincirine hashlenmiş bir dPow blok kaydı oluşturur. Kayıt, ağdaki noter düğümlerinin çoğunluğu tarafından noter tarafından tasdik edilmiştir.

Noter düğümleri arasındaki madencilik savaşlarını önlemek ve ağın verimliliğini azaltmak için Komodo, iki çalışma moduna sahip bir yoklama mekanizması kullanan bir madencilik yöntemi tasarlamıştır.

"Noter Yok" modunda, tüm ağ düğümlerinin geleneksel PoW mutabakat mekanizmasına benzer şekilde madenciliğe katılması desteklenir. "Noterler Etkin" modunda, ağ noterleri, önemli ölçüde azaltılmış bir ağ zorluk oranı kullanarak madencilik yapar. "Noter aktivasyon" modunda, her bir noterin bir blok madenciliği yapmak için mevcut zorluk derecesini kullanmasına izin verilirken, diğer noter düğümlerinin madencilik zorluğunun 10 katını kullanması gerekir ve tüm normal düğümlerin, noter düğümlerinin madencilik zorluğunun 100 katını kullanması gerekir.

**Avantajlar: **Enerji tasarrufu; artırılmış güvenlik; Bitcoin (veya başka bir güvenlik zinciri) işleminin bedelini ödemeden dolaylı olarak Bitcoin (veya başka bir güvenlik zinciri) sağlayarak diğer blok zincirlerine değer katabilir.

Dezavantajlar: Yalnızca PoW veya PoS kullanan blok zincirleri bu konsensüs algoritmasını benimseyebilir; "Noterler Aktif" modunda, farklı düğümlerin (noterler veya normal düğümler) karma hızları kalibre edilmelidir, aksi takdirde karma hızları arasındaki fark patlayabilir .

8 Yetkili PoS (DPoS, Delegated Proof-of-Stake)

Algoritma Girişi: "Pay Yetkisi Kanıt Mekanizması" ve "Güvenlik Mekanizması" olarak da bilinen DPoS mekanizması, Bitshares'in baş geliştiricisi Dan Larimer (BM) tarafından Nisan 2014'te önerildi. DPOS bir bakıma parlamenter sisteme ya da halk meclisi sistemine benziyor. Bir delege görevlerini yerine getiremezse (sıra kendilerine geldiğinde bir blok üretemezse), listeden çıkarılır ve ağ onların yerine yeni bir süper düğüm seçer.

Anlamayı kolaylaştırmak için başka bir örnek verilebilir. Her biri değişen miktarlarda şirket hissesine sahip toplam 1.000 çalışanı olan bir şirket düşünün. Arada bir çalışanlar şirketi yönetmesi için en çok tanıdıkları 10 kişiye oy verebilir ve her çalışanın oy hakkı sahip olduğu hisse sayısıyla orantılıdır. Herkes oy kullandıktan sonra en yüksek oyu alan 10 kişi şirketin lideri olacak.

Bir lider beceriksizse veya şirkete zarar verecek bir şey yaparsa, çalışan liderin oyunu geri alabilir, böylece oy oranı ilk 10'a giremez ve yönetimden istifa edebilir.

Kullanıcılar: BitShares, Steemit, EOS, Lisk, Ark.

**Avantajları: **Enerji tasarrufu, hızlı, yüksek trafik blog sitesi Steemit kullanıyor. EOS'un blok süresi 0,5 saniyedir.

**Eksileri: **Biraz merkezi; yüksek paya sahip katılımcılar doğrulayıcı olmak için oy kullanabilir (bu, son zamanlarda EOS'ta bir sorun olmuştur).

9 Pratik Bizans Hata Toleransı (PBFT)

** **

**

Algoritmaya giriş: PBFT algoritmasında, bir düğüm ana düğüm olarak kabul edilirken, diğer düğümler yedek düğümlerdir. Sistemdeki tüm düğümler birbirleriyle iletişim kuracak ve nihai amaç, azınlığın çoğunluğa itaat etmesi ilkesi üzerinde herkesin fikir birliğine varabilmesidir.

Mutabakat Süreci:

a. İstemci, bir işlemi gerçekleştirmek için ana düğüme bir istek gönderir.

b. Ana düğüm bu isteği her yedek düğüme yayınlar.

c. Tüm düğümler işlemi yürütür ve sonucu istemciye döndürür.

d. İstemci, farklı düğümlerden f+1 özdeş sonuçlar aldığında, süreç sona erer. f, olası yalancı düğümlerin maksimum değerini temsil eder.

Kullanan: HyperLedgerFabric, Stellar, Ripple, Dispatch

**Avantajlar: ** Yüksek hız, ölçeklenebilir.

Eksileri: Genellikle özel ve izin verilen ağlarda kullanılır.

10 Yetkilendirilmiş Bizans Hata Toleransı (dBFTYetkilendirilmiş Bizans Hata Toleransı, dBFT)

Algoritmaya giriş: Çinli blockchain topluluğu NEO (eski adıyla Xiaoyi), gelişmiş bir Bizans hata toleranslı algoritması dBFT önerdi. Bu algoritma, PBFT temelinde PoS tasarım fikrinden yararlanıyor. Muhasebeci ve ardından muhasebeciler Bizans hataya dayanıklı algoritması aracılığıyla bir fikir birliği. Bu algoritma, PoW ve PoS'un nihai tutarlılık eksikliğini iyileştirerek blok zincirini finansal senaryolar için uygun hale getirir.

Ayrıca, Bizans Generalleri Problemini çözmek için, "Yetkili Bizans Hata Toleransı" mekanizması, NEO blok zinciri içinde uygulanan hata toleransını garanti eden bir mutabakat algoritmasıdır. Bu mekanizmada iki katılımcı vardır, biri profesyonel defter tutma için "defter tutma düğümü", diğeri ise sistemdeki sıradan bir kullanıcıdır.

Sıradan kullanıcılar, sahip oldukları miktara göre defter tutma düğümlerini belirlemek için oy kullanırlar.Bir fikir birliğine varılması gerektiğinde, bir plan hazırlamak için bu defter tutma düğümlerinden rastgele bir sözcü seçilir ve ardından diğer defter tutma düğümleri, Bizans hata toleranslısını takip eder. yani azınlığın çoğunluğa uyması ilkesi bir beyanda bulunur Düğümlerin %66'dan fazlası konuşmacı planına katılırsa fikir birliğine varılır, aksi takdirde konuşmacı yeniden seçilir ve oylama işlemi tekrarlanır.

Tüm delegeler blok önerileri doğrulayabildiğinden, konuşmacı tarafından gönderilen verilerin geçerli veya geçersiz olup olmadığını anlamak kolaydır. Dolayısıyla, konuşmacı dürüst değilse ve delegelerin üçte ikisine geçersiz bir teklif gönderirse, bloklar eşleşmeyecek ve düğüm sahipleri bunları doğrulamayacaktır. Üçte iki oyla uzlaşmaya varılır ve yeni başkan seçilir.

**Kullanıcı:**Neo

Mutabakat Süreci:

a. Koşulları sağladığı sürece herkes temsilci olabilir. Tüm NEO token sahipleri oy kullanabilir, delegeler isimsiz değildir ve düğüm sahibi olmak için 1.000 GAS gereklidir.

b. Delegeler arasından rastgele bir konuşmacı seçilir.

c. Konuşmacı, doğrulamayı bekleyen işlemlerden yeni bir blok oluşturur. Konuşmacı daha sonra öneriyi seçilmiş temsilcilere gönderir. Tüm işlemleri izlemeleri ve ağda günlüğe kaydetmeleri gerekiyor.

d. Delegeler, verilerin doğruluğunu ve konuşmacıların dürüstlüğünü test etmek için aldıkları önerileri paylaşmakta ve karşılaştırmakta özgürdür. Delegelerin üçte ikisinden fazlası bir fikir birliğine varıp bunu onaylarsa, blok blok zincirine eklenir.

**Avantajlar: **Hızlı (blok oluşturmak 15-20 saniye sürer); büyük işlem hacmi, enerji tüketmeye gerek yok, ölçeklenebilir ve çatal yok.

Dezavantajlar: Anonimlik yoktur ve seçilmek için faaliyet göstermek için gerçek bir kimlik gereklidir. Herkes kök zincir olmak için yarışıyor. Birden çok kök zincir olabilir.

11. Döndürme Pratik Bizans Hata Toleransı (RBPFT)

Algoritmaya giriş: dBft ve RPBFT'nin ilkeleri, tüm düğümlerin fikir birliğine katılmaması ancak düğümlerin iki türe ayrılması dışında PBFT'ye benzer:

a. Konsensüs düğümü: PBFT konsensüs sürecini yürüten ve sırayla blok oluşturma yetkisine sahip bir düğüm

b. Doğrulama düğümü: fikir birliği sürecini yürütmeyin, fikir birliği düğümünün yasal olup olmadığını doğrulayın, doğrulamayı bloke edin, birkaç fikir birliği turundan sonra, bir fikir birliği düğümüne geçecektir.

Round-robin Bizans hata toleransında, mutabakat düğümleri sırayla doğrulama düğümleriyle değiştirilir.

**Kullanım Örneği:**Fisco-BCOS

**Avantajları: **İletim hızı dedikodudan daha hızlıdır ve gereksiz mesaj paketi yoktur.

Böl ve fethet, her düğümün giden bant genişliği O(1), güçlü ölçeklenebilirlik

Dezavantajlar: Ara düğüm tek bir noktadır ve ek hata toleransı stratejileri gerektirir

12. AptosBFT

** **

**

Algoritmaya giriş: Aynı zamanda PBFT'nin türevi bir algoritmasıdır. Adını Aptos'tan alan mutabakat algoritması, PBFT'ye dayalı HotStuff'a dayanmaktadır. Bu algoritma modelinin avantajları, katman katman soyulması gereken soğan ve Rus bebekleri gibidir. Her düğüm, lidere ve diğer tüm "generallere" mesaj göndermek yerine yalnızca liderle iletişim kurar. Lider, oylama için bir mesaj (önerilen blok) yayınlar; her düğüm, oyunu mesajı toplayan lidere gönderir.

Kullanım Örneği: Aptos

Son olarak, bu bölümün bir özeti ektedir:

**Ayrıca, bazı yaygın olmayan konsensüs algoritmaları da vardır. **